Ckae病毒是DJVU家族的勒索軟件類型的感染。1 勒索軟件會加密重要的個人文件(視頻,照片,文檔)。 可以通過特定的“.ckae”擴展名跟踪受感染的文件。 在本指南中,我將嘗試免費幫助您刪除Ckae勒索軟件。 作為獎勵,我將協助您解密和恢復您的加密文件。

Ckae病毒

☝️ Ckae可以正確識別為STOP/DJVU勒索軟件類型的感染。

Ckae勒索軟件

🤔 Ckae勒索軟件是源自DJVU/STOP勒索軟件系列的惡意軟件。 其主要目的是加密對您很重要的文件。 之後,Ckae勒索軟件病毒要求受害者向BitCoin支付贖金($ 490-$ 980)。

Ckae勒索軟件是一種特殊的病毒,可以對您的文檔進行加密,然後強迫您付款以恢復它們。 Djvu/STOP勒索軟件系列是由病毒分析師Michael Gillespie首次發現並發現的2.

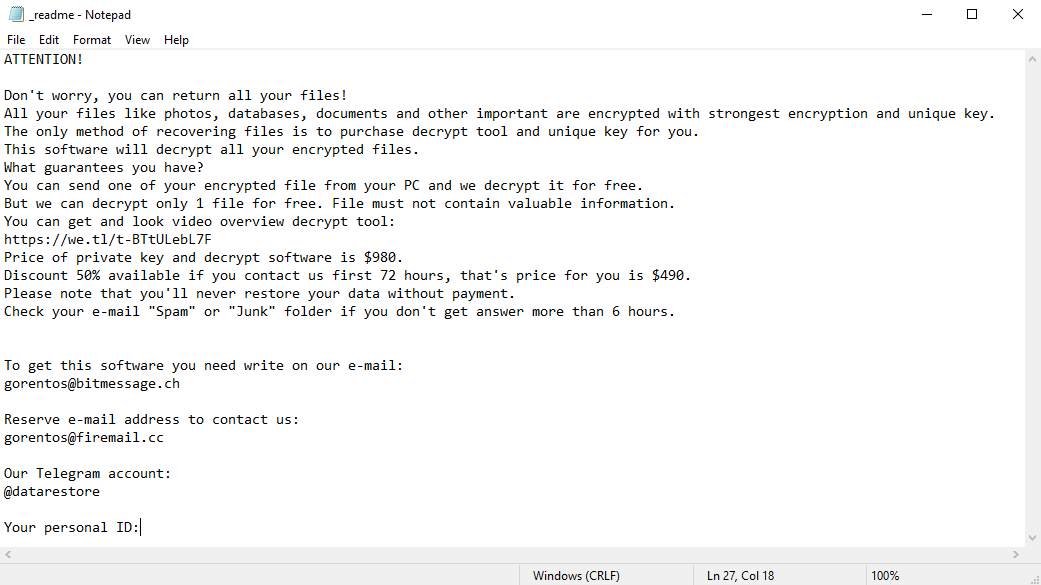

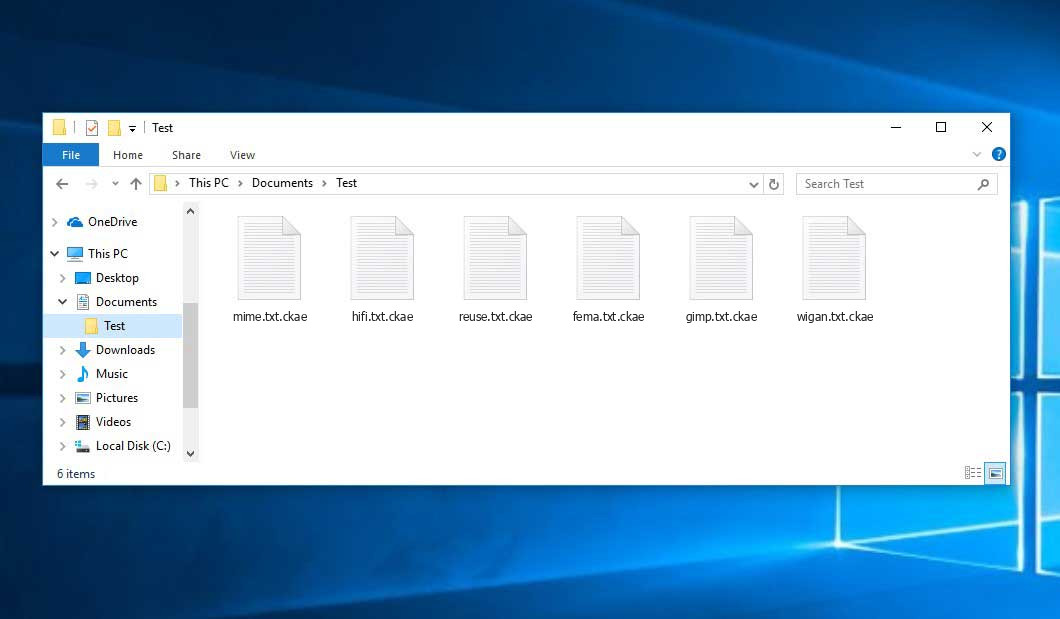

Ckae病毒基本上與其他相同家族相似:Qnty, Ccps, Iips。 它加密了所有流行的文件類型。 因此,用戶無法使用自己的文檔或照片。 此版本的勒索軟件在所有加密文件中添加了自己的“ .ckae”擴展名。 例如,文件“ video.avi”將被修改為“ video.avi.ckae”。 一旦成功完成加密,病毒就會創建一個特定的文件“ _readme.txt”,並將其放入包含已修改文件的所有文件夾中。

| 勒索軟件家族3 | DJVU/STOP4 勒索軟件 |

| 延期 | .ckae |

| 勒索軟件注意事項 | _readme.txt |

| 贖金 | 從490美元到980美元(以比特幣計) |

| 聯繫 | [email protected], [email protected] |

| 偵測5 | Win32:MalOb-KU [Cryp], Win32:Karagany, Win32/Filecoder.OJC |

| 病徵 |

|

這段文本要求付款是為了通過解密密鑰取回文件:

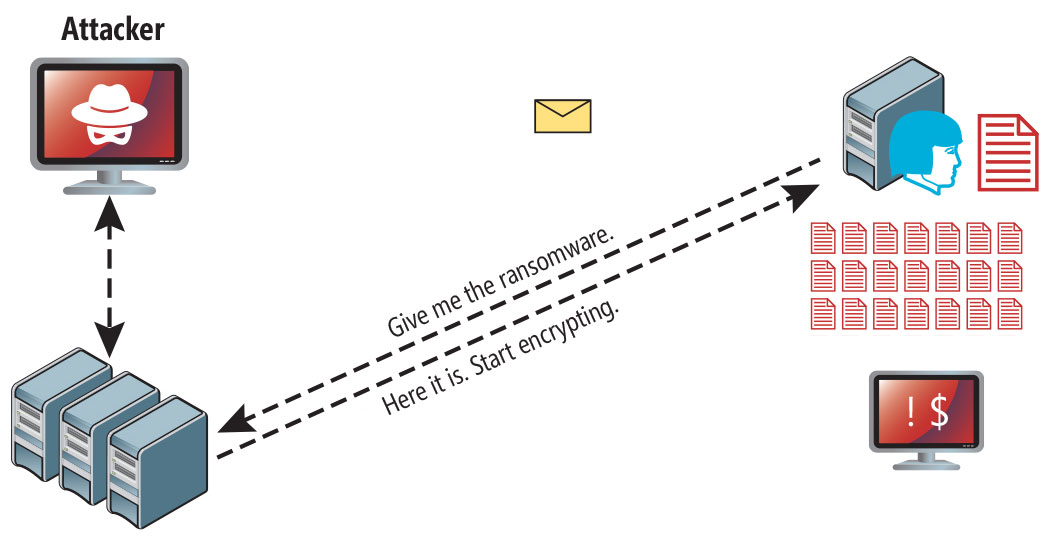

DJVU系列使用的加密算法是AES-256 。 因此,如果您的文件是使用特定的解密密鑰加密的,則這是完全不同的,並且沒有其他副本。 可悲的現實是,如果沒有唯一的密鑰,就不可能恢復信息。

如果勒索軟件以在線模式工作,則您將無法訪問AES-256密鑰。 它存儲在由分發Ckae病毒的犯罪分子擁有的遠程服務器上。

要獲得解密密鑰,應支付980美元。 要獲取付款詳細信息,消息中的消息鼓勵受害人通過電子郵件([email protected])或通過電報聯繫欺詐行為。

ATTENTION! Don't worry, you can return all your files! All your files like photos, databases, documents and other important are encrypted with strongest encryption and unique key. The only method of recovering files is to purchase decrypt tool and unique key for you. This software will decrypt all your encrypted files. What guarantees you have? You can send one of your encrypted file from your PC and we decrypt it for free. But we can decrypt only 1 file for free. File must not contain valuable information. You can get and look video overview decrypt tool: https://we.tl/t-WJa63R98Ku Price of private key and decrypt software is $980. Discount 50% available if you contact us first 72 hours, that's price for you is $490. Please note that you'll never restore your data without payment. Check your e-mail "Spam" or "Junk" folder if you don't get answer more than 6 hours. To get this software you need write on our e-mail: [email protected] Reserve e-mail address to contact us: [email protected] Your personal ID: XXXXXXXXXXXXXXXXXXXXXXXXXXXXXXX

下圖清楚地顯示了擴展名為“ .ckae”的文件的外觀:

不要購買Ckae勒索軟件。

請嘗試使用可用的備份或解密工具

_readme.txt文件還指示,從文件加密開始,計算機所有者必須在72小時內與Ckae代表聯繫。 在72小時內取得聯繫的情況下,用戶將獲得50%的回扣。 因此,贖金金額將降至最低(490美元)。 但是,不要支付贖金!

我強烈建議您不要與這些欺詐行為聯繫,也不要付款。 恢復丟失的數據的最實際的解決方案之一-僅使用可用的備份,或使用Decrypter 工具。

所有這些病毒的特殊性都應用了一組類似的操作,以生成唯一的解密密鑰來恢復加密數據。

因此,除非勒索軟件仍處於開發階段或具有一些難以追踪的缺陷,否則手動執行加密數據恢復是您無法執行的。 防止丟失重要數據的唯一解決方案是定期備份關鍵文件。

請注意,即使您確實定期維護此類備份,也應將其放到特定的位置,不要閒逛,也不要連接到主工作站。

例如,備份可以保存在USB閃存驅動器或某些備用外部硬盤驅動器存儲中。 (可選)您可以參考在線(雲)信息存儲的幫助。

不用說,當您在公用設備上維護備份數據時,它也可能與其他數據一樣被加密。

因此,在主PC上放置備份肯定不是一個明智的主意。

我是如何被感染的?

Ckae有多種內置到系統中的方法。 但是,在您的情況下採用哪種方法並不重要。

Crackithub[.]com, kmspico10[.]com, crackhomes[.]com, piratepc[.]net — 分發Ckae勒索軟件的網站。 該病毒可以感染從其站點下載的任何PC。

其他類似網站:

xxxxs://crackithub[.]com/adobe-acrobat-pro/ xxxxs://crackithub[.]com/easyworship-7-crack/ xxxxs://kmspico10[.]com/ xxxxs://kmspico10[.]com/office-2019-activator-kmspico/ xxxxs://piratepc[.]net/category/activators/ xxxxs://piratepc[.]net/startisback-full-cracked/

成功進行網絡釣魚後,Ckae攻擊。

- 隱藏的安裝以及其他應用程序,尤其是充當免費軟件或共享軟件的實用程序;

- 垃圾郵件中指向Ckae安裝程序的可疑鏈接

- 在線免費託管資源;

- 使用非法的點對點(P2P)資源下載盜版軟件。

在某些情況下,Ckae病毒被偽裝成某種合法工具,例如,在要求啟動某些不需要的軟件或瀏覽器更新的消息中。 這通常是一些在線欺詐行為的目的,即通過實際上使您直接參與此過程來迫使您手動安裝Ckae勒索軟件。

當然,偽造的更新警報不會指示您實際上要注入Ckae勒索軟件。 此安裝將被隱藏在某些警報下,並提到您應該更新Adobe Flash Player或任何其他可疑程序。

當然,破解的應用程序也代表了損害。 使用P2P既非法又可能導致注入嚴重的惡意軟件,包括Ckae勒索軟件。

綜上所述,如何避免將Ckae勒索軟件注入設備? 即使沒有100%保證可以防止PC損壞,但我還是要向您提供一些提示,以防止Ckae滲透。 今天安裝免費軟件時,請務必謹慎。

確保您始終閱讀安裝程序提供的主要免費程序之外的內容。 遠離打開可疑的電子郵件附件。 不要打開來自未知收件人的文件。 當然,您當前的安全程序必須始終進行更新。

該惡意軟件並未公開談論自己。 可用程序列表中將不會提及它。 但是,從啟動計算機的那一刻開始,它將在後台定期運行的某些惡意進程下被屏蔽。

如何刪除Ckae病毒?

除了對受害者的文件進行編碼外,Ckae感染還開始安裝Azorult間諜軟件 在系統上盜取帳戶憑據,加密貨幣錢包,桌面文件等。6

我為什麼推薦HowToFix網站上的GridinSoft7

沒有比使用GridinSoft的反惡意軟件軟件更好的識別,刪除和阻止勒索軟件的方法8.

下載刪除工具。

您可以通過單擊以下按鈕來下載GridinSoft Anti-Malware:

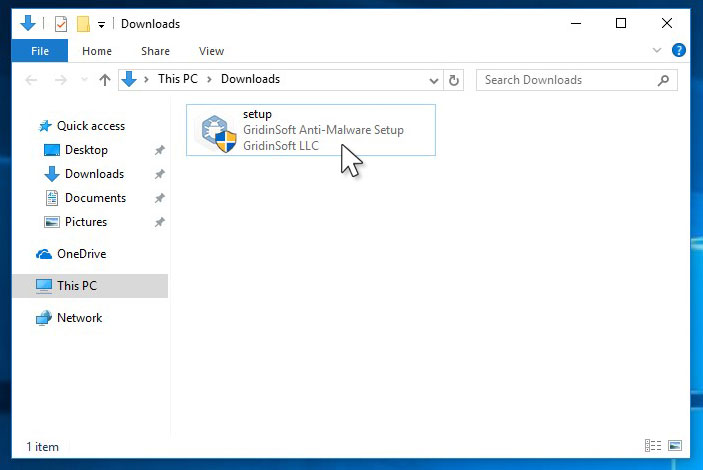

運行安裝文件。

設置文件下載完成後,雙擊setup-antimalware-fix.exe文件在系統上安裝GridinSoft Anti-Malware。

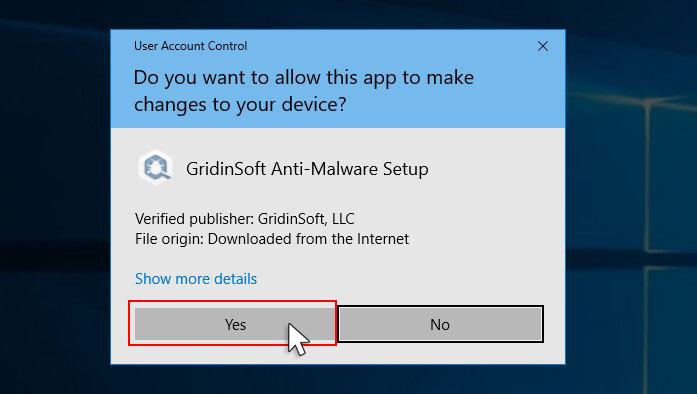

用戶帳戶控制,詢問您是否允許GridinSoft Anti-Malware對您的設備進行更改。 因此,您應該單擊“是”以繼續安裝。

按下“安裝”按鈕。

安裝後,反惡意軟件將自動運行。

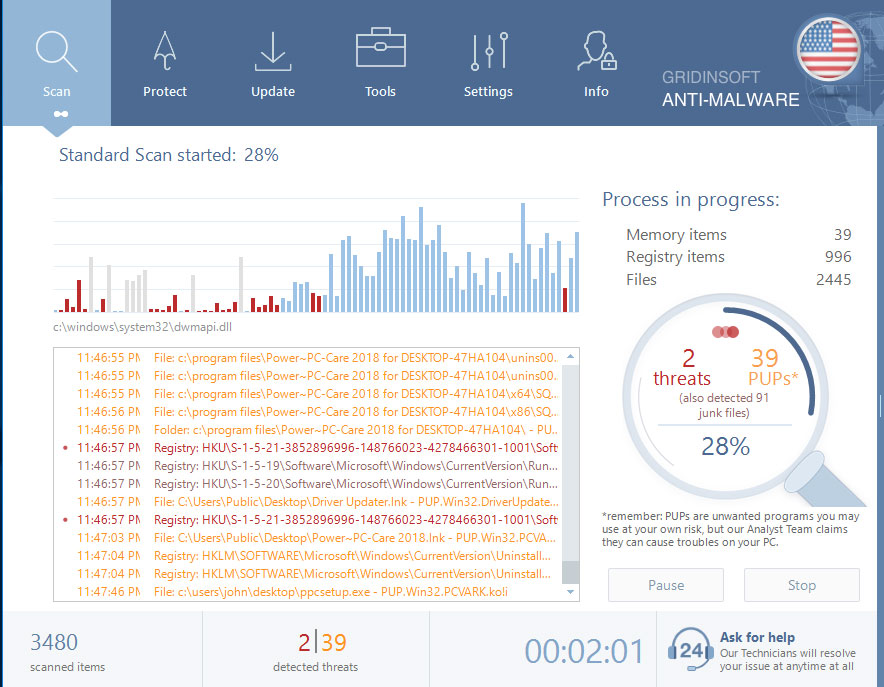

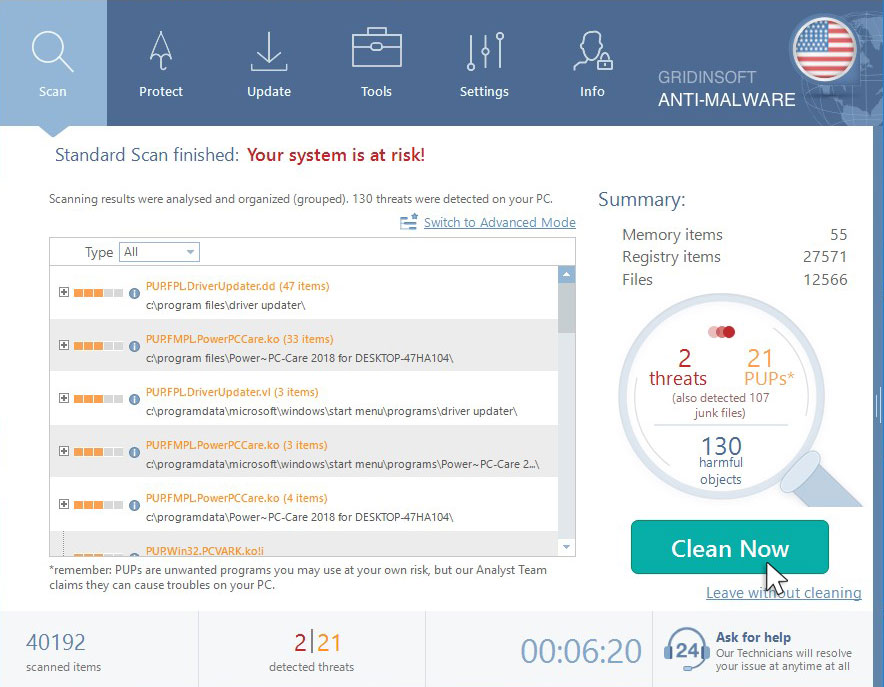

等待反惡意軟件掃描完成。

GridinSoft Anti-Malware將自動開始掃描您的計算機以查看Ckae感染和其他惡意程序。 此過程可能需要20到30分鐘,因此建議您定期檢查掃描過程的狀態。

點擊“立即清潔”。

掃描完成後,您將看到GridinSoft Anti-Malware檢測到的感染列表。 要刪除它們,請單擊右上角的“立即清潔”按鈕。

特例木馬殺手

在某些情況下,Ckae勒索軟件可以阻止運行不同反惡意軟件程序的安裝文件。 在這種情況下,您需要將可移動驅動器與預安裝的防病毒工具一起使用。

USB驅動器上幾乎沒有可以設置的安全工具,並且在大多數情況下可以這樣做的防病毒軟件需要獲得相當昂貴的許可證。 對於此實例,我可以建議您使用GridinSoft的另一種解決方案-Trojan Killer Portable。 它具有14天的免費試用模式,提供付費版本的全部功能9。 這個術語肯定足以消除Ckae勒索軟件的100%。

如何解密.ckae文件?

還原大型“ .ckae文件”的解決方案

嘗試刪除一些BIG文件上的.ckae擴展名,然後將其打開。 Ckae勒索軟件已讀取但未加密文件,或者已錯誤檢查且未添加文件標記。 如果文件很大(2GB +),則很可能是後者。 請在評論中讓我知道,是否適合您。

在犯罪分子進行更改後,最新的擴展程序於2019年8月底發布。 其中包括 Cuag, Avyu等

由於犯罪分子進行了更改,因此不再支持STOPDecrypter。 已將其刪除,並替換為由Emsisoft和Michael Gillespie。

您可以在此處下載免費的解密工具:用於STOP Djvu的解密器.

下載並運行解密工具。

開始下載解密工具.

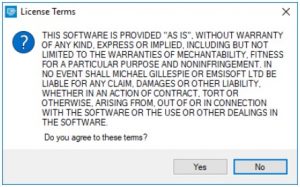

確保以管理員身份啟動解密實用程序。 您需要同意即將出現的許可條款。 為此,請點擊“ 是”按鈕:

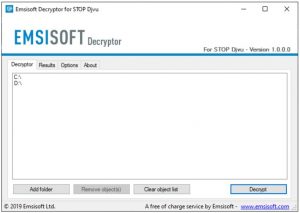

接受許可條款後,將顯示主解密器用戶界面:

選擇要解密的文件夾。

基於默認設置,解密器將自動填充可用位置,以便解密當前可用的驅動器(已連接的驅動器),包括網絡驅動器。 可以通過“添加”按鈕選擇其他(可選)位置。

考慮到特定的惡意軟件家族,解密者通常會提出幾種選擇。 當前可能的選項顯示在“選項”選項卡中,並且可以在此處激活或停用。 您可以在下面找到當前活動選項的詳細列表。

點擊“解密”按鈕。

將所有需要解密的位置添加到列表中後,單擊“解密”按鈕以啟動解密過程。

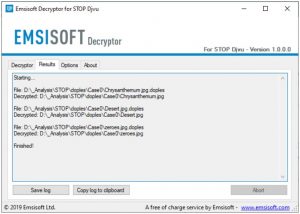

請注意,主屏幕可能會使您進入狀態視圖,從而使您知道數據的活動進程和解密統計信息:

解密程序完成後,解密器將立即通知您。 如果您需要個人論文報告,則可以通過選擇“保存日誌”按鈕進行保存。 請注意,也可以將其直接複製到剪貼板,並在需要時將其粘貼到電子郵件或消息中。

嘗試還原.ckae文件失敗後,Emsisoft解密器可能會顯示不同的消息:

✓ Error: Unable to decrypt file with ID: [your ID]

✓ No key for New Variant online ID: [your ID]

Notice: this ID appears to be an online ID, decryption is impossible

✓ Result: No key for new variant offline ID: [example ID]

This ID appears to be an offline ID. Decryption may be possible in the future.

找到解密密鑰並將其上傳到解密器可能要花費幾週或幾個月的時間。 請在此處中關注有關可解密DJVU版本的更新。.

✓ Remote name could not be resolved

如何還原.ckae文件?

在某些情況下,Ckae勒索軟件不是文件的厄運…

接下來是Ckae勒索軟件加密機制的功能:它逐字節加密每個文件,然後保存文件副本,刪除(並不覆蓋!)原始文件。 因此,物理磁盤上文件位置的信息會丟失,但是不會從物理磁盤上刪除原始文件。 單元或存儲該文件的扇區仍然可以包含此文件,但是文件系統未列出該單元,並且可以由刪除後已加載到該磁盤的數據覆蓋。 因此,可以使用特殊軟件來恢復文件。

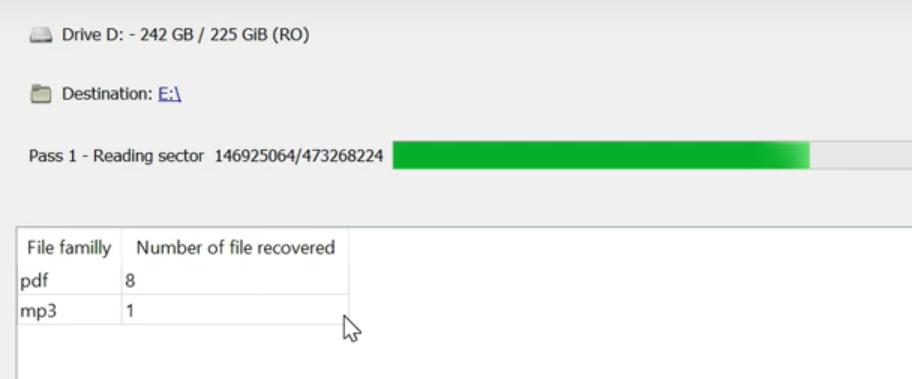

使用PhotoRec恢復文件

PhotoRec是一個開源程序,最初創建該程序是為了從損壞的磁盤恢復文件,或者如果文件被刪除則恢復文件。 但是,隨著時間的流逝,該程序能夠恢復400個不同擴展名的文件。 因此,可以將其用於勒索軟件攻擊後的數據恢復。

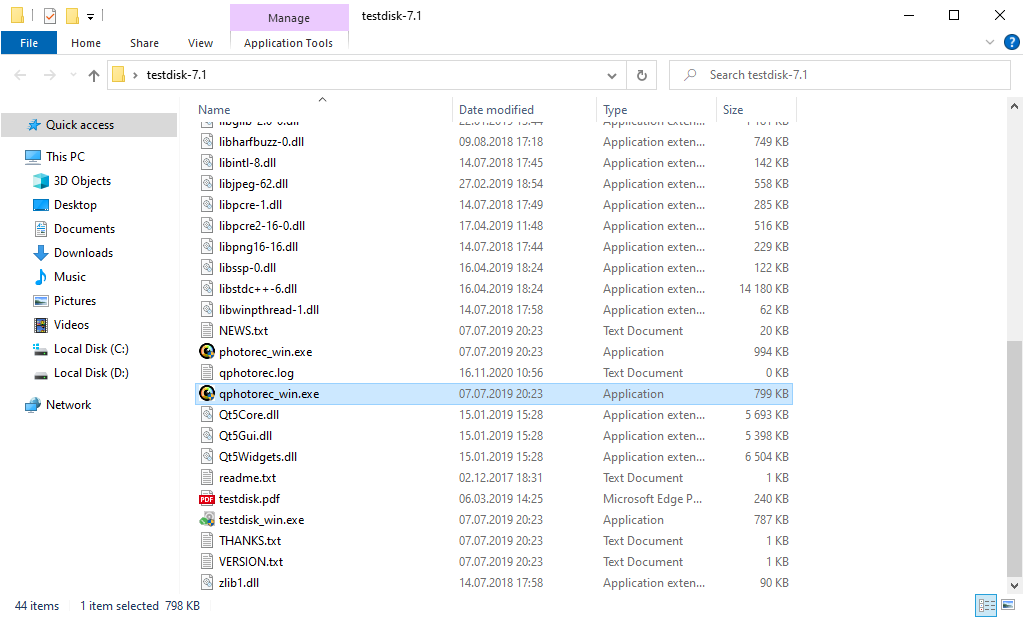

首先,您需要下載此應用。 它是100%免費的,但是開發人員聲明不能保證將恢復您的文件。 PhotoRec與同一開發人員的其他實用程序-TestDisk一起打包發行。 下載的存檔將具有TestDisk名稱,但請不要擔心。 PhotoRec文件就在其中。

要打開PhotoRec,您需要找到並打開“qphotorec_win.exe”文件。 無需安裝-該程序在存檔中包含了所有需要的文件,因此,您可以將其安裝在USB驅動器上,並嘗試幫助您的朋友/父母/任何遭受DJVU/停止勒索軟件.

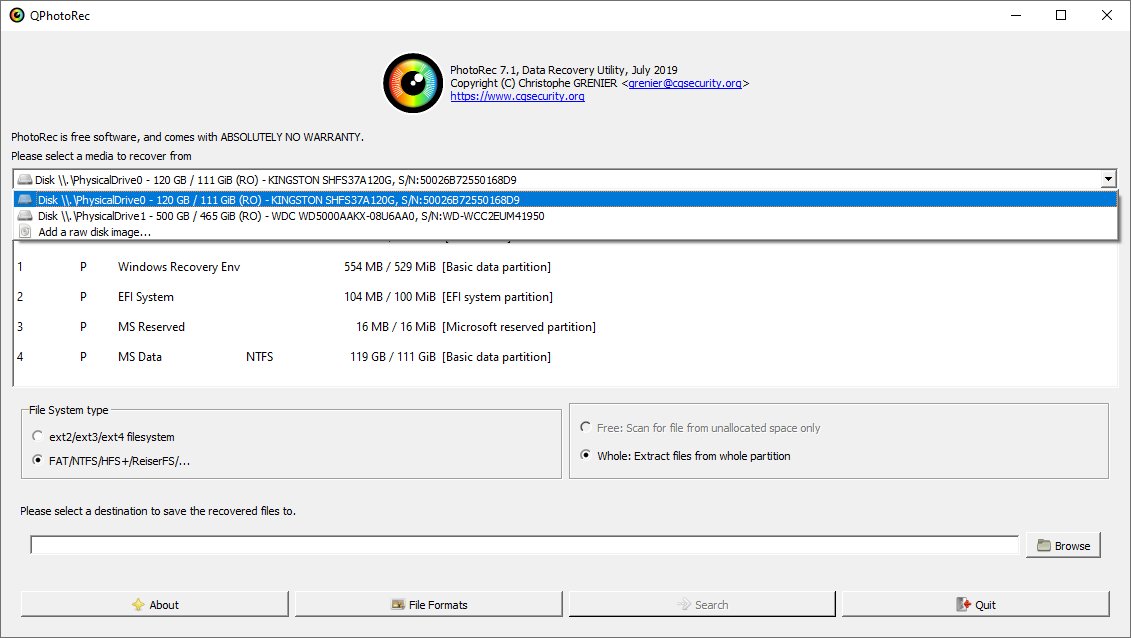

啟動後,您將看到屏幕,其中顯示了磁盤空間的完整列表。 但是,此信息可能無用,因為所需菜單的位置更高。 單擊此欄,然後選擇被勒索軟件攻擊的磁盤。

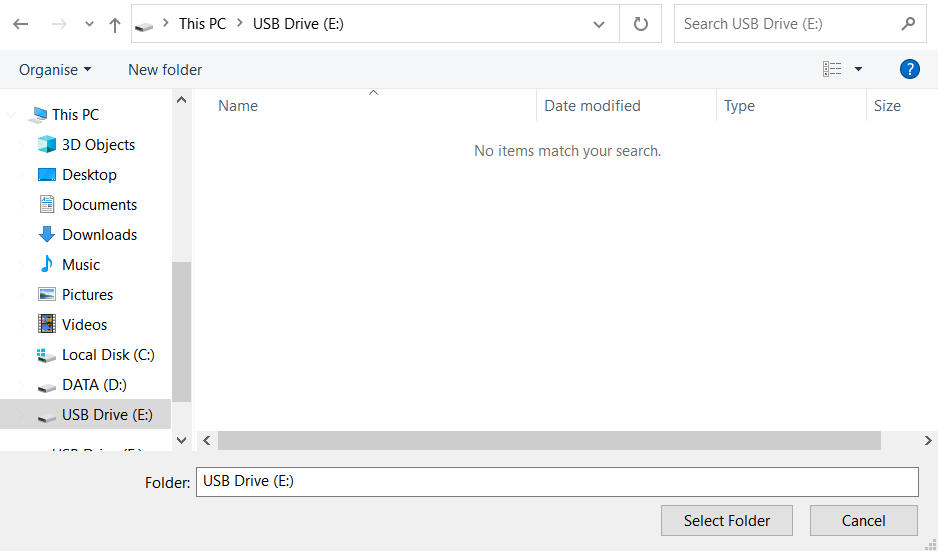

選擇磁盤後,需要為恢復的文件選擇目標文件夾。 此菜單位於PhotoRec窗口的下部。 最好的選擇是將它們導出到USB驅動器或任何其他類型的可移動磁盤上。

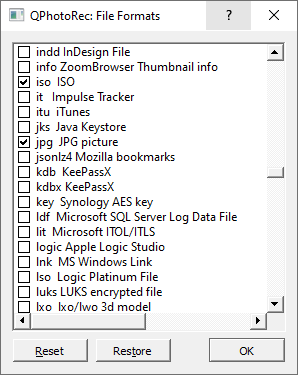

然後,您需要指定文件格式。 此選項也位於底部。 如前所述,PhotoRec可以恢復大約400種不同格式的文件。

最後,您可以通過按“搜索”按鈕開始文件恢復。 您將看到顯示掃描和恢復結果的屏幕。

您可以在此處找到.ckae文件恢復視頻指南

經常問的問題

沒門。 這些文件由Ckae勒索軟件加密。 .ckae文件的內容只有在解密後才能使用。

當然不是。 您的加密文件不會對計算機構成威脅。 發生的事情已經發生了。

您需要GridinSoft Anti-Malware才能刪除活動的系統感染。 對文件進行加密的病毒很可能仍處於活動狀態,並且會定期進行測試,以對更多文件進行加密。 而且,這些病毒通常會安裝鍵盤記錄程序和後門以進行進一步的惡意操作(例如,盜竊密碼,信用卡)。

在這種情況下,您需要準備帶有預裝Trojan Killer的記憶棒。

有耐心。 您已感染了新版本的Ckae勒索軟件,並且尚未發布解密密鑰。 在我們的網站上關注新聞。

當出現新的Ckae密鑰或新的解密程序時,我們會及時通知您。

Ckae勒索軟件僅加密前150KB的文件。 因此,MP3文件很大,某些媒體播放器(例如Winamp)可能可以播放這些文件,但是-最初的3-5秒(加密部分)將丟失。

您可以嘗試查找已加密的原始文件的副本:

- 您從Internet下載的文件經過加密,可以再次下載以獲取原始文件。

- 您與家人和朋友分享的照片,他們可以將這些照片發回給您。

- 您在社交媒體或Carbonite,OneDrive,iDrive,Google雲端硬盤等雲服務上上傳的照片

- 您發送或接收並保存的電子郵件附件。

- 您將數據傳輸到受感染計算機上的舊計算機,閃存驅動器,外部驅動器,相機存儲卡或iPhone上的文件。

另外,您可以聯繫以下政府欺詐和欺詐網站來報告此攻擊:

- 在美國: On Guard Online;

- 在加拿大: Canadian Anti-Fraud Centre;

- 在英國: Action Fraud;

- 在澳大利亞: SCAMwatch;

- 在新西蘭: Consumer Affairs Scams;

- 在印度,前往 Indian National Cybercrime Reporting Portal.

- 在法國: Agence nationale de la sécurité des systèmes d’information;

- 在德國: Bundesamt für Sicherheit in der Informationstechnik;

- 在愛爾蘭: An Garda Síochána;

要報告攻擊,您可以聯繫當地執行委員會。 例如,如果您居住在美國,則可以與聯邦調查局本地辦事處,IC3或秘密服務。

影片指南

這是我最喜歡的視頻教程:如何使用GridinSoft Anti-Malware和Emsisoft Decryptor修復勒索軟件感染.

如果該指南不能幫助您刪除 Ckae病毒,請下載我推薦的GridinSoft Anti-Malware。 另外,您隨時可以在評論中問我以獲得幫助。 祝好運!

我需要您的幫助才能分享此文章。

輪到您幫助別人了。 我寫了本指南來幫助像您這樣的用戶。 您可以使用下面的按鈕在您喜歡的社交媒體Facebook,Twitter或Reddit上分享此內容。

Brendan SmithUser Review

( votes)References

- 勒索軟件類型的感染: https://gridinsoft.com/ransomware

- Twitter: https://twitter.com/demonslay335

- 我的文件已被勒索軟件加密,我該怎麼辦?

- 關於DJVU(STOP)勒索軟件。

- 威脅百科全書.

- Windows密碼漏洞(Mimikatz HackTool): https://howtofix.guide/mimikatz-hacktool/

- GridinSoft防惡意軟件評估的原因: https://howtofix.guide/gridinsoft-anti-malware/

- 有關GridinSoft產品的更多信息: https://gridinsoft.com/comparison

- 木馬殺手評論:https://howtofix.guide/trojan-killer/