中國公司騰訊安全專家談論了安裝加密貨幣挖掘機的MrbMiner惡意軟件,該軟件曾經在Microsoft SQL Server(MSSQL)上安裝。根據專家的說法,數千個MSSQL數據庫已經被感染。

研究人員還將發動這些攻擊的組織命名為MrbMiner,這是網絡罪犯用來托管惡意軟件的域名之一。專家寫道,該僵屍網正在通過掃描互聯網尋找MSSQL服務器,然後對其進行暴力攻擊來擴展。他們還注意到,有試圖使用不同弱密碼的管理員帳戶的嘗試。

一旦滲透系統,攻擊者就會下載assm.exe文件,然後使用該文件在系統中獲得立足點,並創建一個新帳戶,作為未來訪問的後門。此帳戶通常使用用戶名 Default 和密碼 @fg125kjnhn987 。感染的系統最後一階段是連接到C&C伺服器並下載一個應用程序,該應用程序使用受感染系統的計算能力來提取Monero(XMR)加密貨幣。

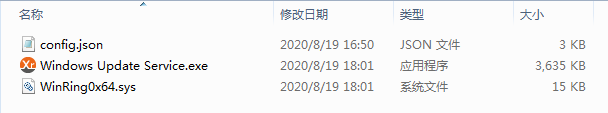

Windows Update Service.exe (MrbMiner惡意軟件)

儘管迄今為止,騰訊安全專家僅觀察到對MSSQL服務器的攻擊。他們寫道,MrbMiner控制伺服器還包含其他針對Linux和基於ARM的系統的惡意軟件。

與正常Windows服務類似的MrbMiner文件:

| Microsoft Media Service.exe |

| Microsoft Agent System.exe |

| WindowsAgentService.exe |

| WindowsHostService.exe |

| Windows Desktop Service.exe |

| Windows Host Management.exe |

| Windows Update Service.exe |

| SecurityService.exe |

| InstallWindowsHost.exe |

| SystemManagement.exe |

在檢查Linux版本的MrbMiner後,專家們找到了惡意軟件轉移Monero的錢包地址。該錢包中包含3.38 XMR(約300美元),這意味著Linux惡意軟件已經在使用中,儘管這些攻擊的詳細信息尚不清楚。轉而言之,MSSQL版本的MbrMiner使用的錢包包含7 XMR(約630美元)。儘管這些數額很少,挖礦黑客通常會為其操作使用多個錢包,因此MbrMiner組可能會獲得更多利潤。